Организации любого масштаба используют Exchange Server 2003 не только в качестве системы обслуживания электронной почты, но также для внутренних и внешних коммуникаций. Эти коммуникации жизненно необходимы для любой организации и поэтому должны быть эффективными и безопасными. Степень защиты зависит от рода деятельности предприятия, от принятой политики безопасности, от типа и содержимого передаваемой информации и от того, кто пользуется связью.

Защита внешних коммуникаций очень важна, особенно если информация передается через публичные сети наподобие Internet. Когда рассматривается защита транспортного уровня, для внешних коммуникаций, прежде всего, важна правильная адресация, хотя это и не единственно важный аспект безопасности. Внутренние коммуникации, пользуясь которыми сотрудники одной организации обмениваются электронной почтой, или посредством которых происходит взаимодействие между отдельными серверами, так же важны. В этой главе внимание сконцентрировано на механизмах защиты и шифрования информации, передаваемой между компьютерами в сети. Здесь рассматриваются новые и усовершенствованные средства защиты передачи данных в Windows Server 2003 и Exchange Server 2003.

Многослойный подход

Безопасность - понятие относительное, потому что даже наиболее защищенные инфраструктуры являются уязвимыми, и среда в целом безопасна лишь настолько, насколько защищено ее самое слабое звено. Одной из наилучших стратегий обеспечения безопасности является создание нескольких слоев защиты для критических сетевых данных. Применение множества слоев защиты часто называют многослойным подходом (onion approach - в стиле "луковицы"), при котором используются различные уровни защиты информации. Вообще говоря, насколько информация более важна и конфиденциальна, настолько больше слоев должно использоваться для предотвращения неавторизованного доступа к ней.

Основной предпосылкой применения такого подхода является предположение, что если один слой защиты вскрыт, то незваный гость, проникший в систему, должен будет еще преодолеть второй, третий, четвертый и так далее, чтобы получить доступ к информации.

Например, наивно полагаться только на сложную 128-битную "неподвластную взломам" схему шифрования, если злоумышленник в состоянии воспользоваться методами простой социотехники для получения пароля или PIN-кода от легального пользователя. Создание второго и третьего уровней защиты значительно затруднит его задачу.

С другой стороны, добавление дополнительных уровней защиты зачастую снижает удобство, а иногда даже ограничивает функциональность. При добавлении новых уровней защиты возрастает сложность доступа к информации для зарегистрированных пользователей. Ключевым фактором для применения многослойной защиты является то, стоит ли информация того, чтобы ее так защищать, и насколько механизмы защиты прозрачны для авторизованных пользователей.

В работе с Windows Server 2003 и Exchange Server 2003 существует множество аспектов обеспечения безопасности, реализацию которых стоит рассмотреть. Защита транспортного уровня - только один из этих аспектов, однако он предельно важен для предприятий любого масштаба. Для обеспечения этой защиты также используется многослойный подход, когда несколько уровней аутентификации, шифрования и авторизации могут быть применены для повышения уровня безопасности в сети.

Использование инфраструктуры открытого ключа в Exchange Server 2003

Инфраструктура открытого ключа (Public Key Infrastructure - PKI) - это расширяемая инфраструктура, которая используется для предоставления служб, основанных на сертификатах. Это конгломерат, состоящий из цифровых сертификатов, авторизации регистрации и центров сертификации, которые могут использоваться для обеспечения аутентификации, авторизации, безотказности, конфиденциальности и верификации. Центр сертификации (Certificate Authority - CA) - это цифровая подпись организации, выдавшей сертификат.

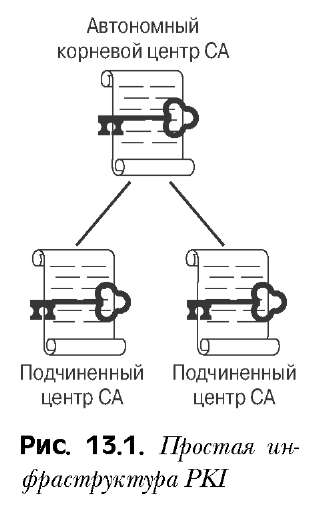

Реализации PKI широко распространены и становятся все более важным компонентом современных сетей. Операционная система Windows Server 2003 полностью поддерживает разнообразные конфигурации PKI. Схемы развертывания PKI могут варьироваться от самых простых до весьма сложных, как показано на рисунках 13.1 и 13.2. Некоторые из реализаций PKI используют внутренние и внешние PKI для обслуживания широкого диапазона служб и обеспечения доверительных отношений с другими объектами. Несмотря на то что инфраструктуре PKI посвящены целые книги, настоящая глава сосредоточена на освещении того, как PKI может быть задействована при обеспечении безопасности реализаций на базе Exchange Server 2003.

Microsoft Exchange Server 2003. Безопасность транспортного уровня

28-12-2009